MUXI900u

mit USB Emulation (für das ESP32-S2 & S3)

Die MUXI900u basiert auf dem ESP32-Server-900u Projekt von stooged. Es ist keine Umsetzung des Hacking Guides für FW 9.00 erforderlich, da hierbei grundsätzlich keine Verbindung zum Internet hergestellt wird. Es ist wohl mit Abstand die sicherste Methode, um ein versehentliches Firmware Update auf eine höhere, nicht exploitbare Systemsoftware zu verhindern (wenn keine Einbindung in das internetfähige Heimnetzwerk vorgenommen wird). Die Funktionsweise ist identisch zur MUXI900, jedoch muss kein USB-Medium mehr mit dem modifizierten exFAT Dateisystem verwendet werden, da dies über das Modul emuliert wird. Alles läuft sehr schnell und vollautomatisch über den WebBrowser oder das Benutzerhandbuch ab. Diesen Exploit habe ich "MUXI900u" genannt. Die MUXI900u gibt es in zwei Varianten, einmal mit und ohne PSFree Webkit Exploit. Beide Varianten sind in dem jeweiligen RAR-Archiv enthalten. Bitte informiere dich vorher im Spoiler "Kompatible ESP32 Module", ob du ein für diesen Exploit kompatibles ESP32-S2/S3 Modul vorliegen hast.

Die MUXI900u ist im Grunde kein Menü, da sie keine Auswahl für Payloads enthält. Hier wird ein anderer Weg eingeschlagen, der sich von den herkömmlichen Exploit Menüs mit vorgegebener Payload-Auswahl grundlegend unterscheidet. Ich wollte etwas ganz Schlichtes und Einfaches haben. Hier geht es lediglich nur darum, die PS4 ohne viel Geplänkel in den exploiteten Zustand zu versetzen. Ein Klick auf die entsprechende Seite im WebBrowser oder ins Benutzerhandbuch und der Exploit wird ohne weiteres Zutun des Anwenders innerhalb weniger Sekunden ausgeführt, einschl. das Laden des GoldHEN. Die Payloads kann der Anwender später über die Payload Guest App selbst zusammenstellen und darüber ausführen. Die Payload Guest App liegt als fertiges Paket zur Nutzung einschl. einer Payload Sammlung bereit, die vom Benutzer individuell angepasst oder erweitert werden kann. Die Payloads werden dabei direkt aus dem Dateisystem der PS4 heraus über die Payload Guest App geladen.

Das Payload Guest Paket kann über diesen Link bezogen werden:

https://mega.nz/folder/yZxm2Y4b#RpqlRBO0g80NOu7kHUn4cQ

Eine Installationsanleitung liegt als Text-Datei dem Paket ebenfalls bei.

Viel Spaß! ![]()

1. Flashen des ESP32-S2/S3 Moduls:

Es wird zum Flashen des ESP32-S2-Mini das Tool "NodeMCU PyFlasher" (klick mich) benötigt.

Verbinde das ESP32-S2 Mini Modul über ein USB-C Kabel (Amazon-Link) mit deinem PC, halte den 0-Button gedrückt und drücke zudem noch den RST-Button. Erst dann können beide Buttons wieder losgelassen werden und das Modul wird am PC erkannt, sowie in den Flash-Modus versetzt. Der PC gibt in der Regel dann ein akustisches Signal aus. Lade dir aus dem Anhang die für dieses Modul passende Variante der MUXI900u herunter und entpacke das Archiv. Anschließend wird die App "NodeMCU PyFlasher" gestartet und diese unten aufgeführten Einstellungen vorgenommen. Der COM Port kann bei jedem User anders sein. In meinem Fall ist es COM5. Danach wird der Button "Flash NodeMCU" angewählt. Warte nun, bis der Prozess abgeschlossen ist! Das ist daran zu erkennen, wenn am Ende folgendes steht:

Leaving...

Staying in bootloader.

Nun kann das ESP Modul vom PC wieder getrennt, und der NodeMCU PyFlasher geschlossen werden.

Es wird zum Flashen des ESP32-S3 WROOM-1-N16R8 das Tool "Lolin-S3-Pro Flasher" (klick mich) benötigt.

Verbinde das ESP32-S3 WROOM-1-N16R8 Modul am linken der beiden USB-C Anschlüsse (rückseitig "USB") über ein USB-C Kabel (Amazon-Link) mit deinem PC und starte den Lolin-S3-Pro Flasher. Der COM Port sollte vom Tool automatisch ermittelt werden.

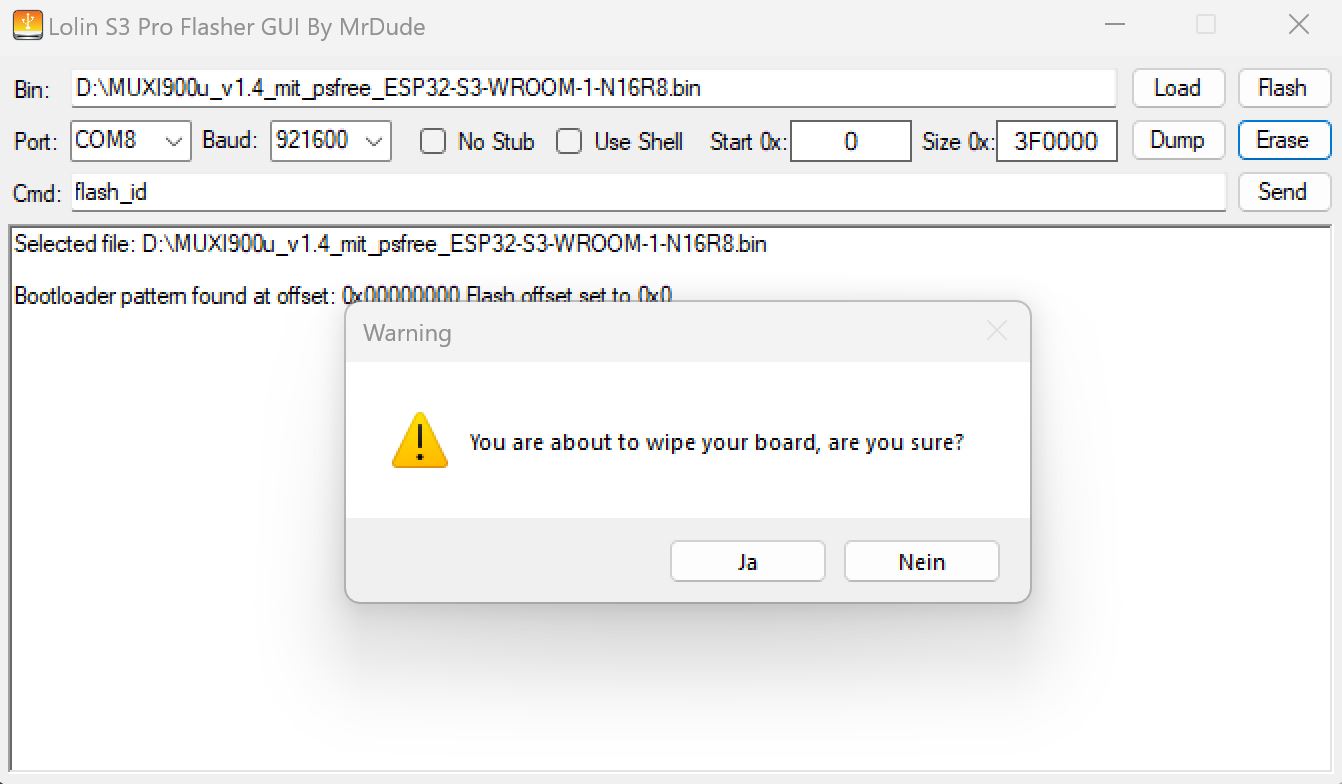

Lade dir aus dem Anhang die für dieses Modul passende Variante der MUXI900u herunter und entpacke das Archiv. Öffne die zu flashende MUXI900u_vx.x bin Datei über den "Load" Button, wähle dann den "Erase" Button an und bestätige mit "Ja".

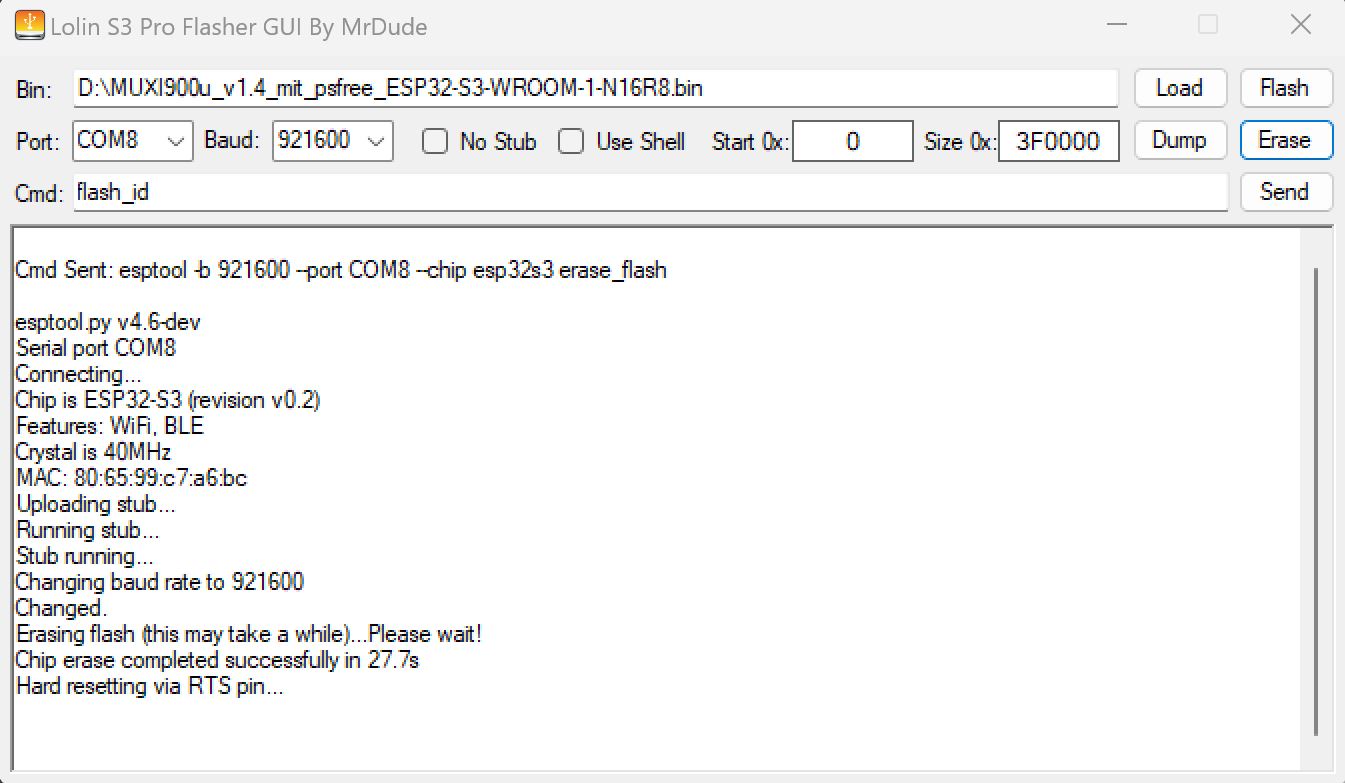

Der Flashspeicher wird nun gelöscht!

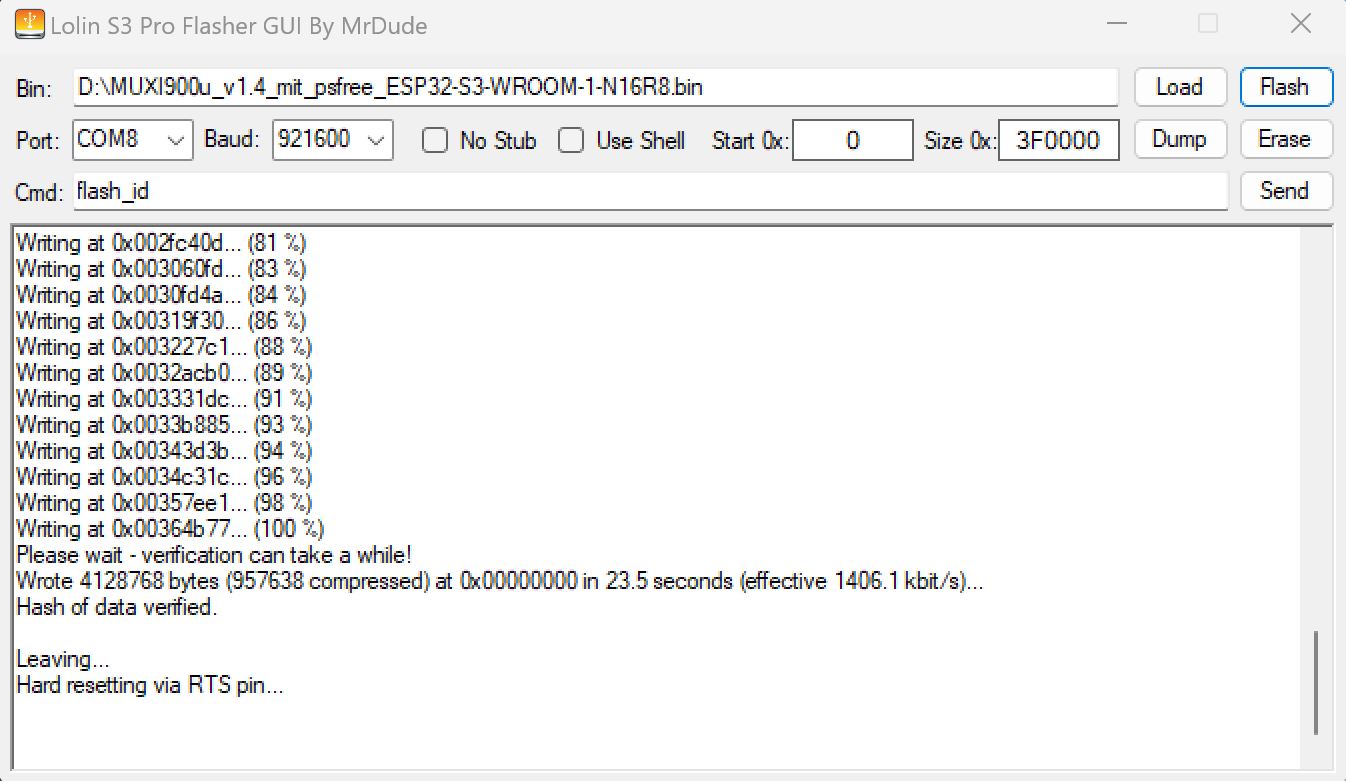

Anschließend geht es auf den "Flash" Button, um die Binary auf das Modul zu flashen. Der Vorgang ist beendet, wenn am Ende folgendes steht:

Leaving...

Hard resetting via RTS pin...

Das ESP32 Modul kann jetzt wieder vom PC getrennt, und der Lolin-S3-Pro Flasher geschlossen werden.

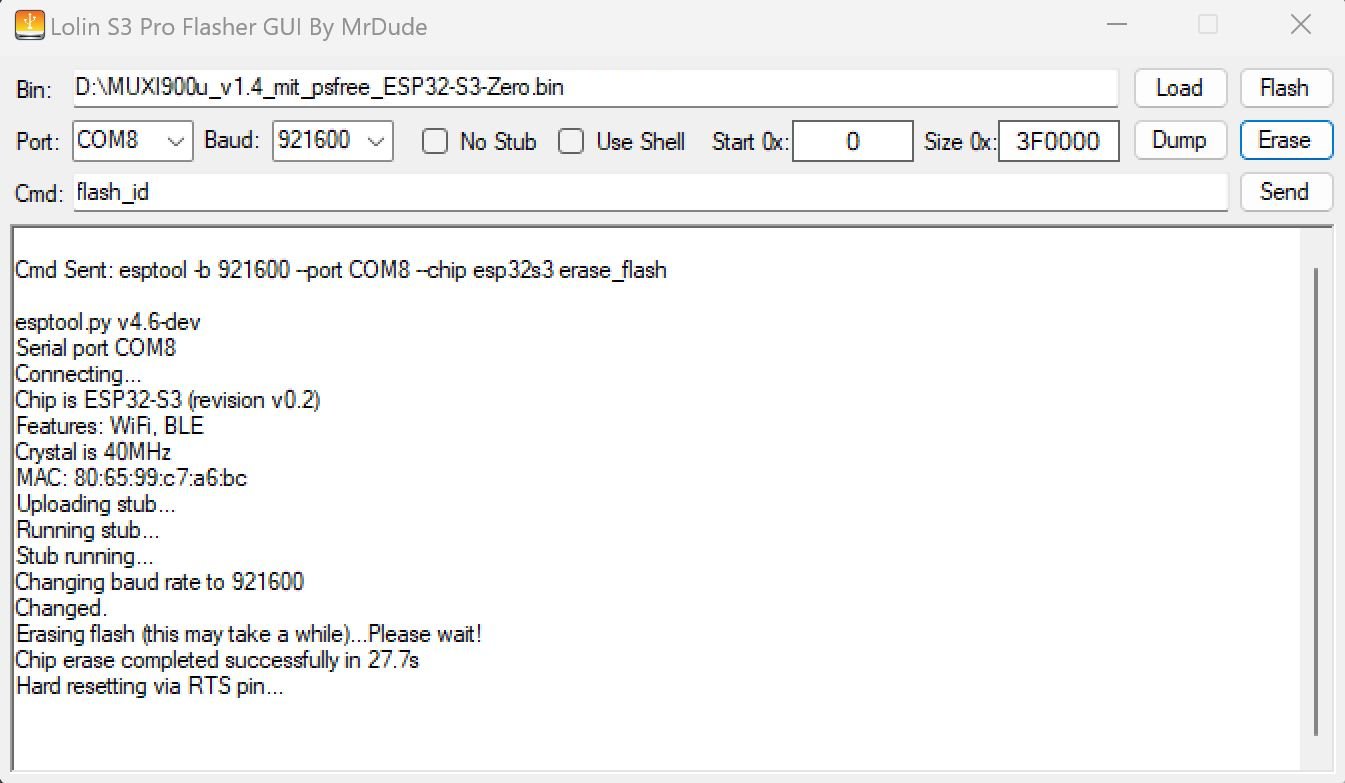

Es wird zum Flashen des ESP32-S3-Zero das Tool "Lolin-S3-Pro Flasher" (klick mich) benötigt.

Verbinde das ESP32-S3-Zero Modul über ein USB-C Kabel (Amazon-Link) mit deinem PC und starte den Lolin-S3-Pro Flasher. Der COM Port sollte vom Tool automatisch ermittelt werden.

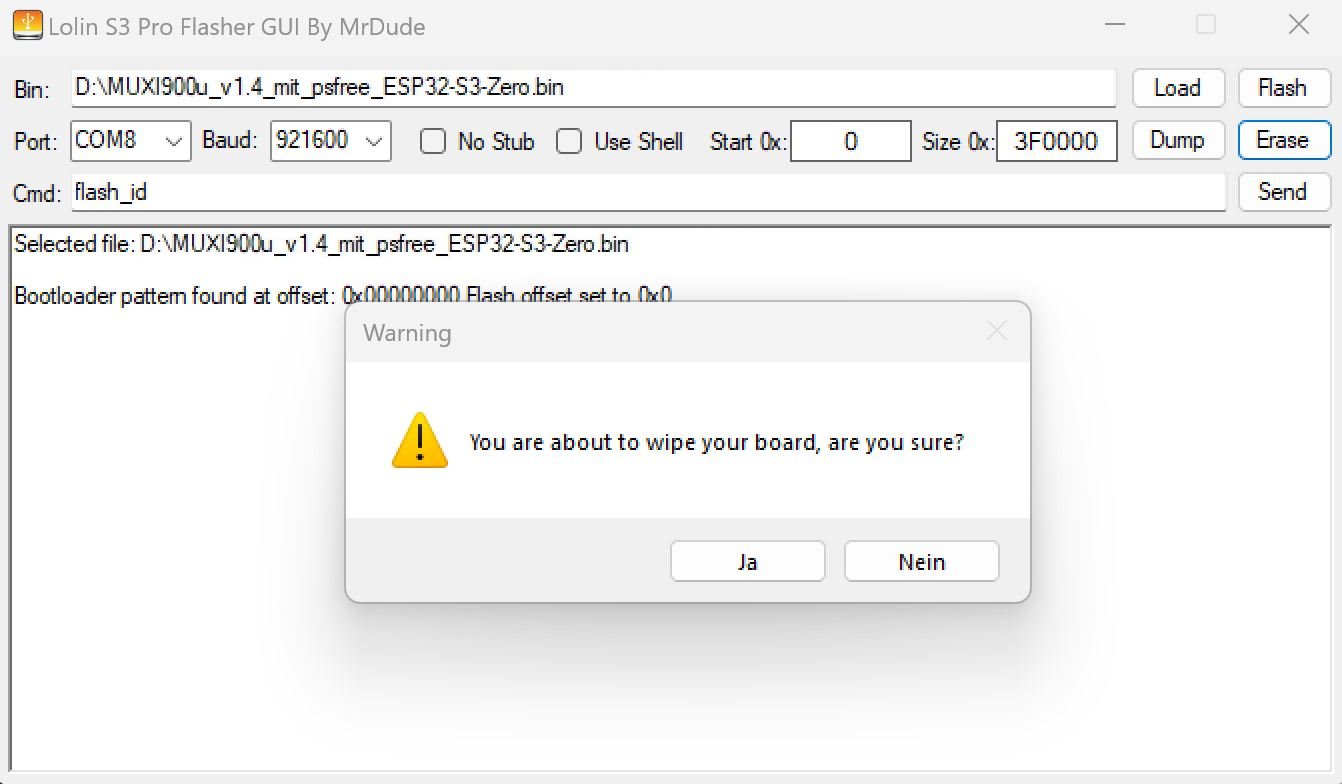

Lade dir aus dem Anhang die für dieses Modul passende Variante der MUXI900u herunter und entpacke das Archiv. Öffne die zu flashende MUXI900u_vx.x bin Datei über den "Load" Button, wähle dann den "Erase" Button an und bestätige mit "Ja".

Der Flashspeicher wird nun gelöscht!

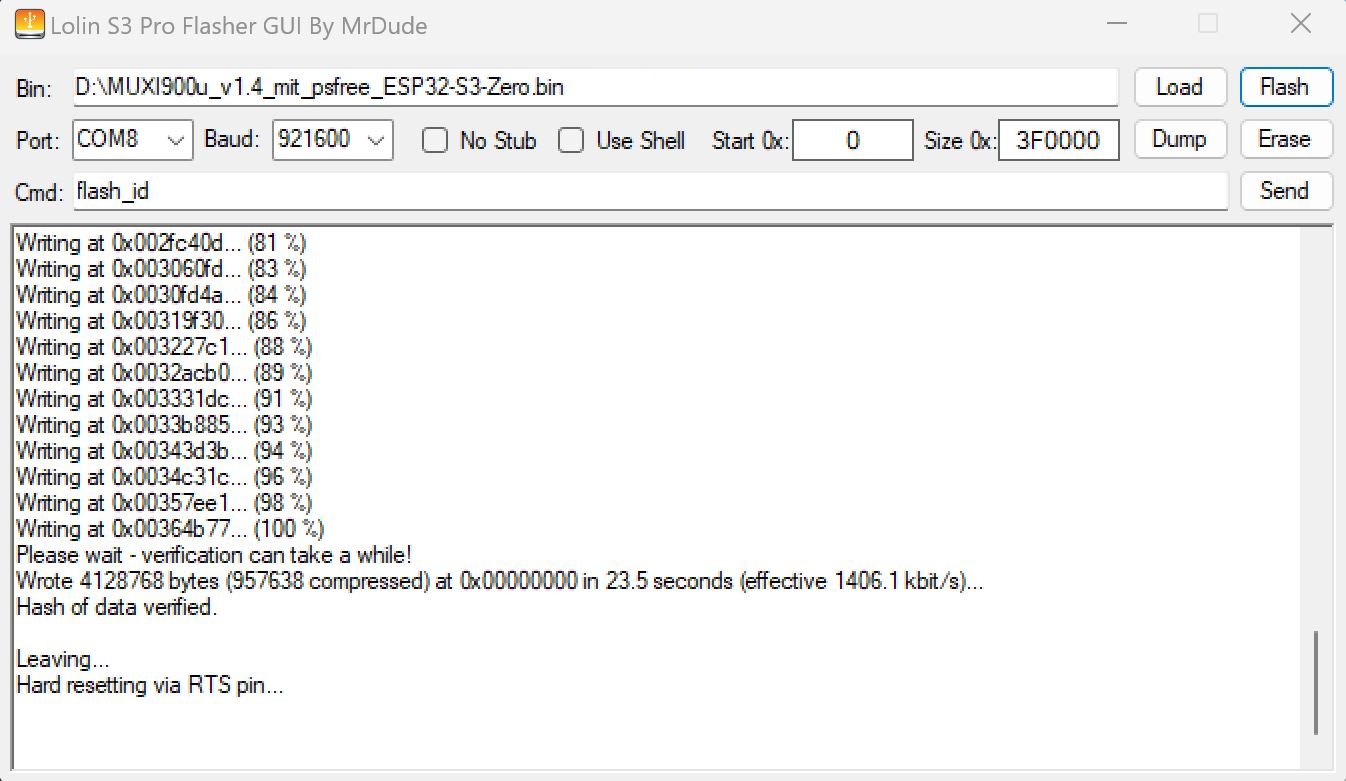

Anschließend geht es auf den "Flash" Button, um die Binary auf das Modul zu flashen. Der Vorgang ist beendet, wenn am Ende folgendes steht:

Leaving...

Hard resetting via RTS pin...

Das ESP32 Modul kann jetzt wieder vom PC getrennt, und der Lolin-S3-Pro Flasher geschlossen werden.

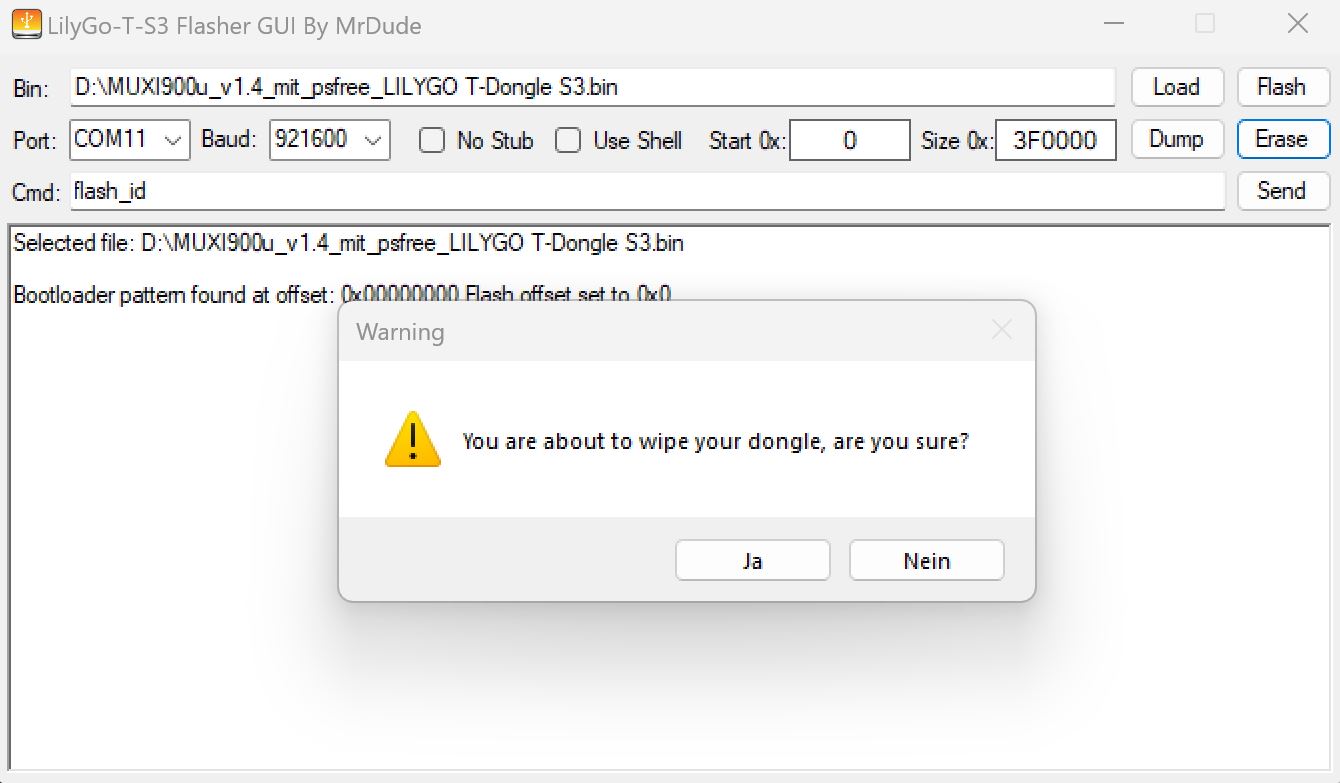

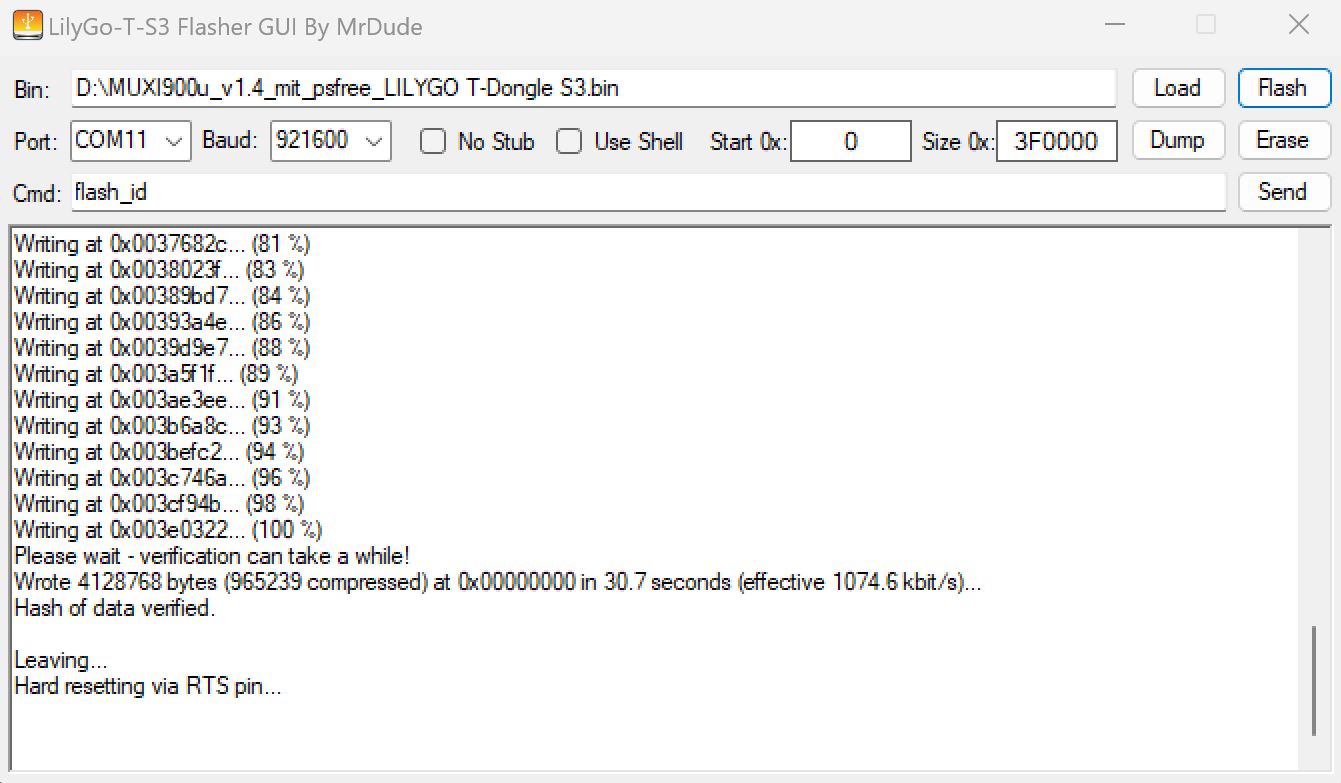

Es wird zum Flashen des LILYGO T-Dongles S3 das Tool "Lilygo-T-S3 Flasher" (klick mich) benötigt.

Verbinde den LILYGO T-Dongle S3 mit deinem PC und starte den Lilygo-T-S3 Flasher. Der COM Port sollte vom Tool automatisch ermittelt werden.

Lade dir aus dem Anhang die für diesen Dongle passende Variante der MUXI900u herunter und entpacke das Archiv. Öffne die zu flashende MUXI900u_vx.x bin Datei über den "Load" Button, wähle dann den "Erase" Button an und bestätige mit "Ja".

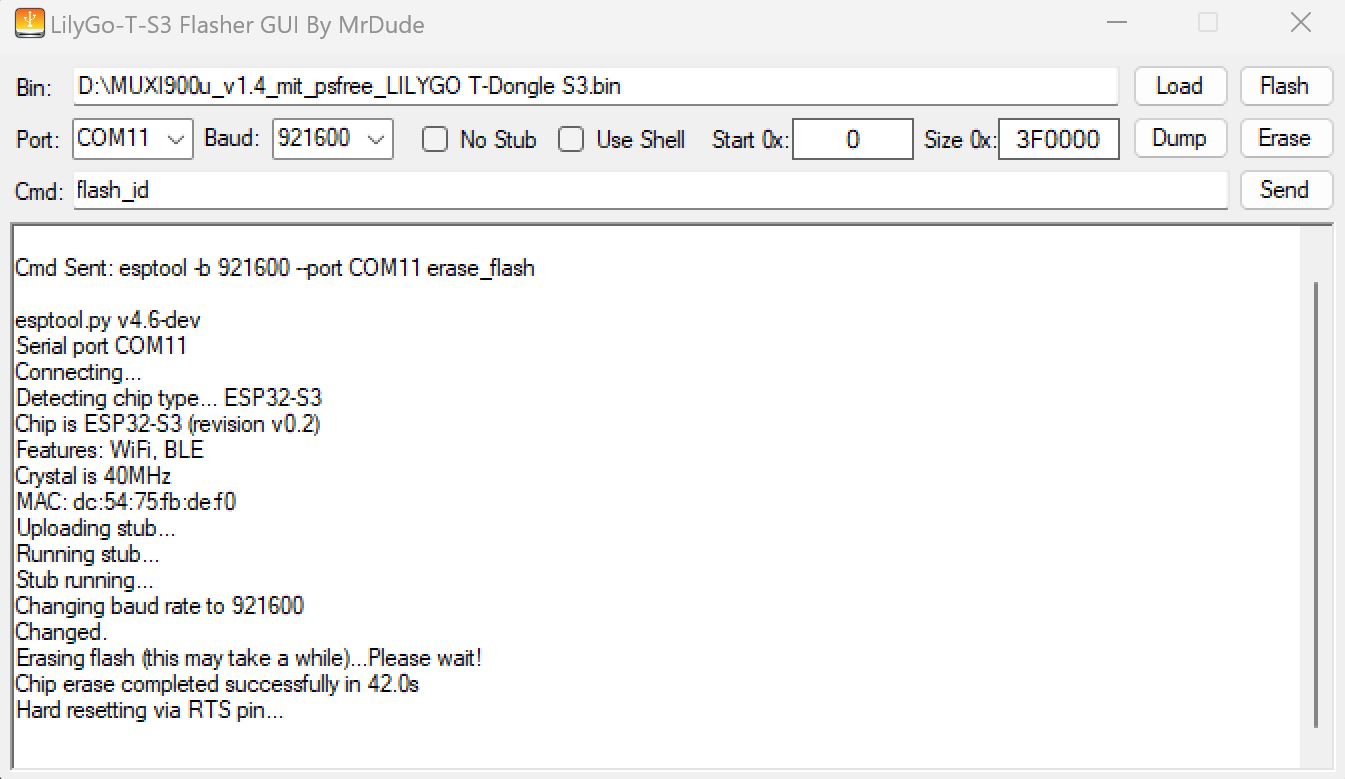

Der Flashspeicher wird nun gelöscht!

Anschließend geht es auf den "Flash" Button, um die Binary auf den Dongle zu flashen. Der Vorgang ist beendet, wenn am Ende folgendes steht:

Hard resetting via RTS pin...

Der LILYGO T-Dongle S3 muss erst aus dem System ausgeworfen werden (USB JTAG/serial debug unit), ehe er getrennt werden kann. Danach kann auch der Lilygo-T-S3 Flasher geschlossen werden.

2. ESP32-S2/S3 Modul an der PS4 anschließen und einrichten:

Nachdem das ESP32 Modul nun geflasht wurde, wird es an einem der USB-Ports der PS4 angeschlossen und dann die PS4 hochgefahren.

Zunächst muss der Browser Cache gelöscht werden. Dazu wählt man die beiden Optionen "Cookies löschen & Website-Daten löschen" unter den Einstellungen des Webbrowsers an (Webbrowser --> Optionstaste --> Einstellungen --> Cookies löschen / Website-Daten löschen). Anschließend geht es in die Einstellungen --> Netzwerk --> Internetverbindung einrichten wo das WLAN benutzerdefiniert eingerichtet wird. Wähle die MUXI900u vx.x unter den verfügbaren WLAN Netzwerken an und trage das dem Paket beiliegende Passwort ein.

Alles Weitere belasse bitte auf "Automatisch", bzw. wähle immer die obere verfügbare Option und führe am Ende der Einstellungen den Verbindungstest durch. Dieser muss mit folgendem Ergebnis enden:

IP-Verbindung erfolgreich

Internet-Verbindung fehlgeschlagen

Über die PS-Taste geht es zurück ins XMB und zum WebBrowser, worüber der Exploit durch Eingabe der Adresse http://ps4.local ausgeführt wird. Alternativ kann die Ausführung auch über das Benutzerhandbuch erfolgen. Das ESP32 Modul muss immer an der PS4 angeschlossen sein, um den Exploit ausführen zu können. Sobald der GoldHEN geladen wurde, also der Hinweis oben links eingeblendet wurde, geht es über den PS-Button wieder in das XMB (Hauptmenü der PS4). Es kann schon mal vorkommen, dass das weiße Rechteck unter den Meldungen nicht erscheint (dies sollte unmittelbar nach Öffnen des Menüs eingeblendet werden). In diesem Fall muss das Menü über den PS-Button verlassen, und erneut über den WebBrowser oder das Benutzerhandbuch aufgerufen werden. Das weiße Rechteck unter den Meldungen ist ein Indiz dafür, dass der Exploit höchstwahrscheinlich erfolgreich durchlaufen wird. Für die Ausführung über den WebBrowser empfiehlt sich die Anwendung des History Blockers aus dem Payload Guest Paket, falls noch nicht geschehen, damit die Auswahl von mehreren Seiten manuell ermöglicht werden kann und nicht die zuletzt aufgerufene Seite beim erneuten Aufrufen des WebBrowsers automatisch wieder geladen wird. Das Anwenden des History Blockers ist nur einmalig erforderlich! So kann man sich zwei Seiten im WebBrowser einrichten, eine für die MainPage (Exploit-Seite) und die andere Seite für das Admin Panel (nähere Infos zum Admin Panel sind weiter unten im Spoiler "Wie kann ich das ESP32-S2/3 in das internetfähige WLAN einbinden?" zu finden).

Sollte es mal zu einem Freeze kommen, halte den Powerbutton an der PS4 so lange gedrückt, bis die Konsole sich ausschaltet. Ziehe keinesfalls den Netzstecker!!

3. Optional:

1. Öffne zunächst den PS4 WebBrowser und trage die folgende Adresse in der Adressleiste des Browsers ein. Bestätige diese mit R2.

http://10.1.1.1/admin.html

Gehe links zu den Optionen und wähle den Config Editor an.

Es erscheint dann dieses Menü.

2. Ändere nun die Settings wie folgt:

Nimm zunächst den Haken oben unter "START AP" raus und setze ihn unter "CONNECT WIFI" weiter unten wieder rein.

Trage unter "Wifi Connection" --> "WIFI SSID" den Namen deines internetfähigen Netzwerks ein, sowie unter "WIFI PASSWORD" dein dazugehöriges Netzwerkpasswort. Drücke keinesfalls R2, sondern verlasse die Eingabe immer mit der Kreis-Taste! Scrolle anschließend ganz nach unten auf "Save Config" um die Änderungen zu speichern. Das ESP32 wird dann einen Reboot durchführen. Nach dem Reboot des ESP32 ist dieses nicht mehr über die zuvor eingetragene IP erreichbar.

3. Reboote nun die PS4 und öffne die Benutzeroberfläche deines Routers (getestet mit der FRITZ!Box 7590 AX) über den PC WebBrowser.

Gehe dann zu Heimnetz --> Netzwerk und prüfe neu hinzugekommene Netzwerke, die zuvor noch nicht dort angezeigt wurden. Teste alle unbekannten IPs durch Eingabe im PC WebBrowser, bis du die Passende gefunden hast (in der Regel beginnt diese mit "PC-....").

Trage http:// gefolgt von der ermittelten IP Adresse im PS4 WebBrowser ein und bestätige dies mit R2. Es sollte dann so aussehen:

http://192.168.x.x

Bei korrekter Eingabe wird die Exploitseite erscheinen, die jetzt ausschließlich nur über diese IP aufgerufen werden kann:

Wenn die richtige IP eingegeben wurde, sollte wieder das Admin Panel erscheinen, wenn die Zeile entsprechend erweitert wird:

http://192.168.x.x/admin.html

4. Nun muss nur noch die Netzwerkeinrichtung auf der PS4 mit dem internetfähigen WLAN Netzwerk "benutzerdefiniert" wiederholt werden. Wähle Einstellungen --> Netzwerk --> Mit dem Internet verbinden --> Benutzerdefiniertes WLAN einrichten. Belasse alles auf "Automatisch", bzw. wähle immer die obere verfügbare Option, bis auf die DNS-Einstellungen! Diese müssen manuell mit diesen Werten vergeben werden:

Primären DNS : 165.227.83.145

Sekundären DNS : 192.241.221.79

Der Exploit wird dann zukünftig ausschließlich nur über den PS4 WebBrowser durch Eingabe dieser ermittelten IP ausgeführt:

http:/192.168.x.x

Wer dennoch lieber über das Benutzerhandbuch gehen möchte, muss als primäre DNS den ermittelten IP Wert eintragen. Das hat aber zur Folge, dass dann keine Internetverbindung mehr hergestellt werden kann, was eigentlich auch nicht der Sinn und Zweck dieser ganzen Maßnahme ist, zumindest solange dieser Wert nicht wieder durch die oben genannte primäre DNS ersetzt wird.

Damit ist das Einbinden des ESP32 in das Heimnetzwerk abgeschlossen. ![]()

ESP32-S2 Mini - Wemos

ESP32-S3 WROOM-1-N16R8

ESP32-S3-Zero Mini - Waveshare

LILYGO T-Dongle-S3 ESP32-S3

v1.4

- Source Code aktualisiert

v1.3

- Typofixes

- Schlafmodustimer standardmäßig deaktiviert

v1.2

- Finale kosmetische Anpassungen, bereit für neues GoldHEN Update

v1.1

- Design geändert

- Deutscher Text

- zwei Varianten - mit und ohne psfree Webkit Exploit

v1.0

- initaler Release - GoldHEN 2.4b16.2

Link zu den Sondereditionen mit GoldHEN 2.4b16.2 (klick mich)